Security/드림핵

rev-basic-0 문제풀이

SiriusJ

2025. 2. 2. 19:31

반응형

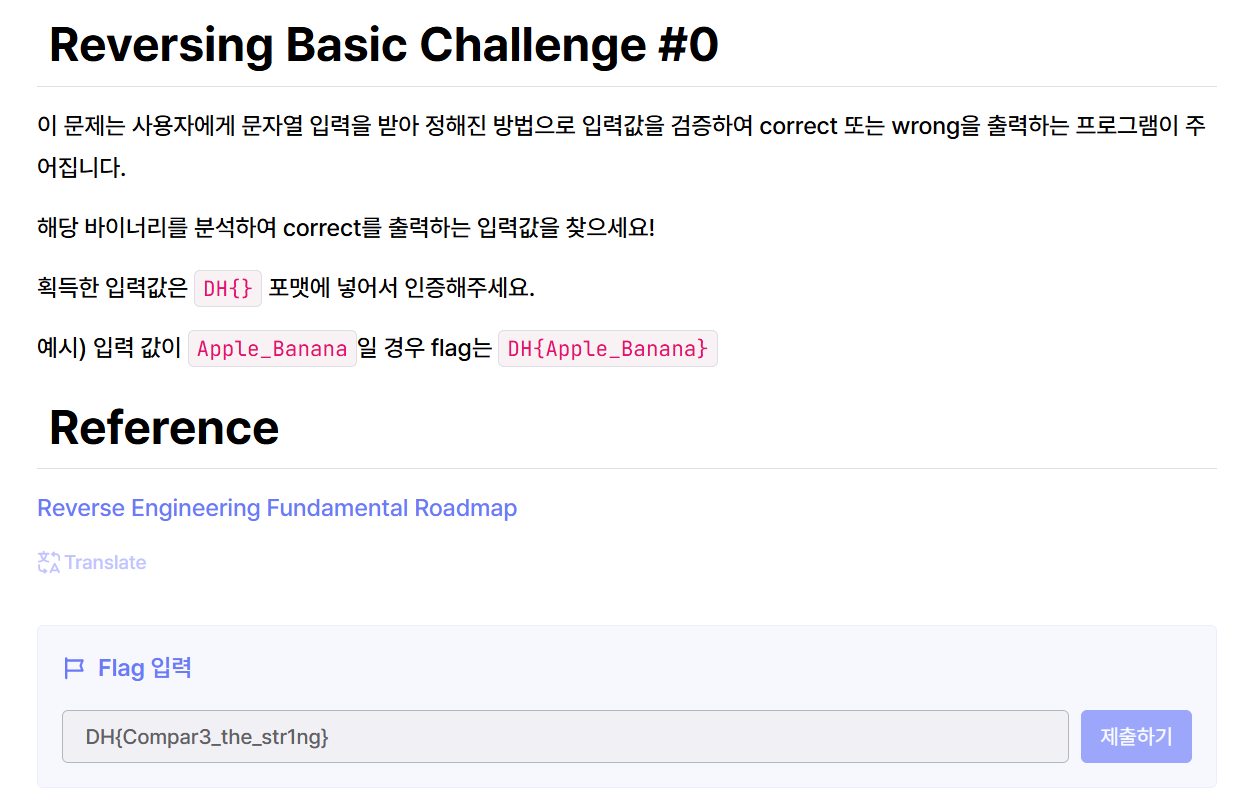

이번에는 reversing 문제이다.

문제를 다운받아 준다.

다운받아 압축을 해제하면 해당 exe파일이 보인다.

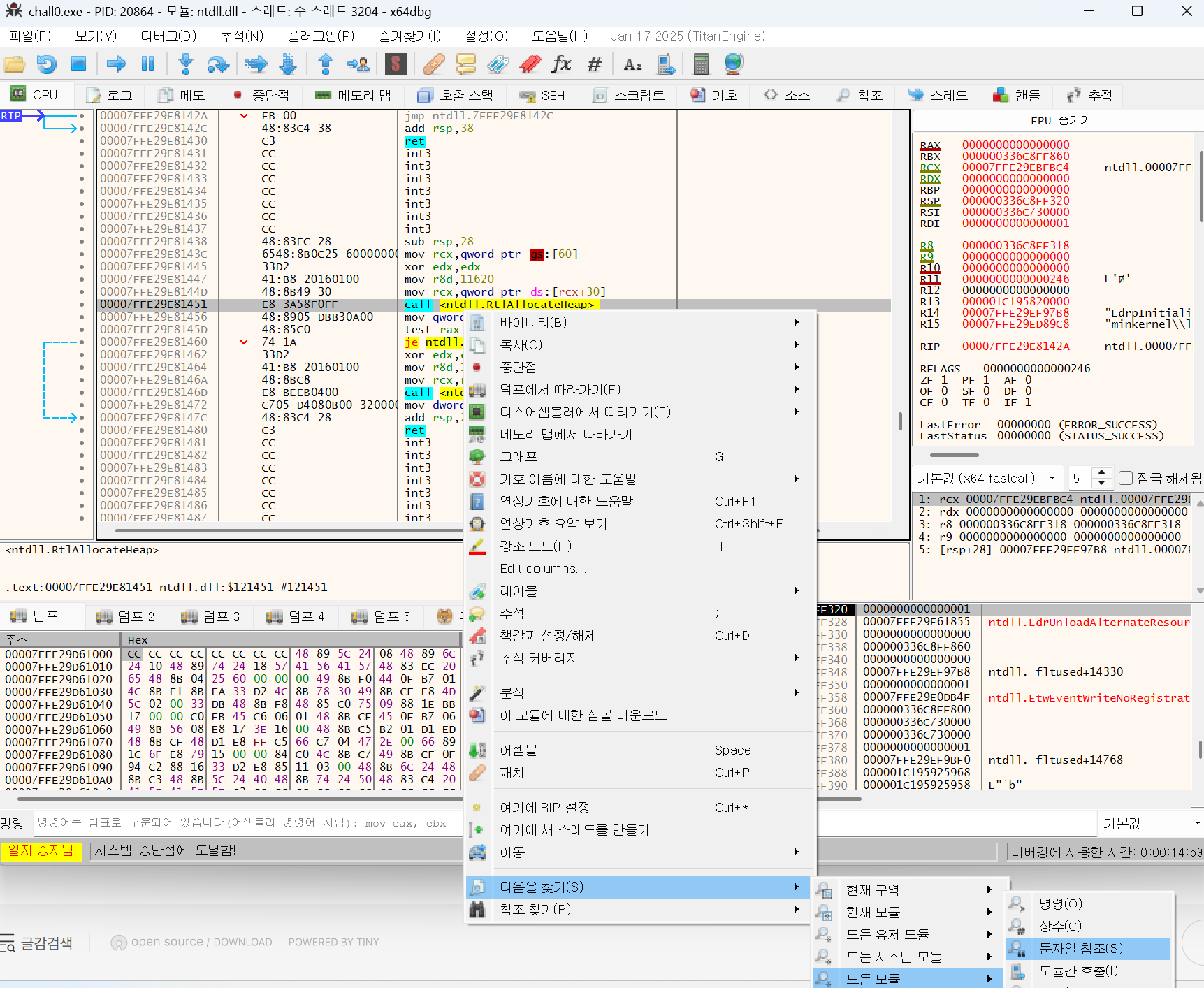

해당 exe 파일을 바이너리 분석을 위해 x64dbg를 사용하였다.

프로그램을 열면 위와 같고, 여기서 다운로드 받은 exe파일을 열어준다.

키워드가 해당 바이너리를 분석하여 correct를 출력하는 입력값을 찾으세요! 이기 때문에, correct를 해당 모듈에서 검색해준다.

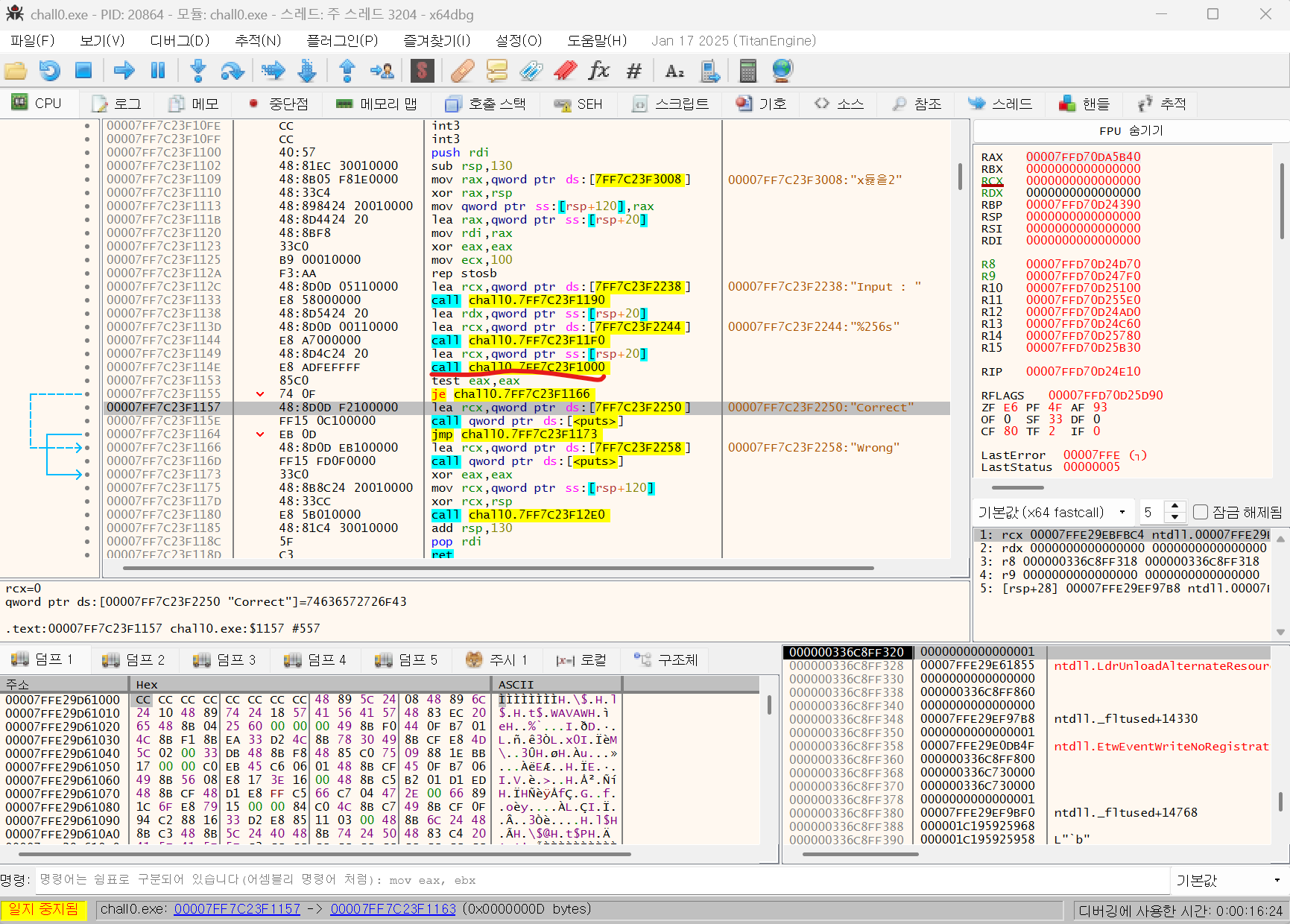

아래 이미지처럼 검색되고, 가장 상단에 flag 값처럼 보이는게 있지만 우선 correct를 더블클릭하여 따라간다.

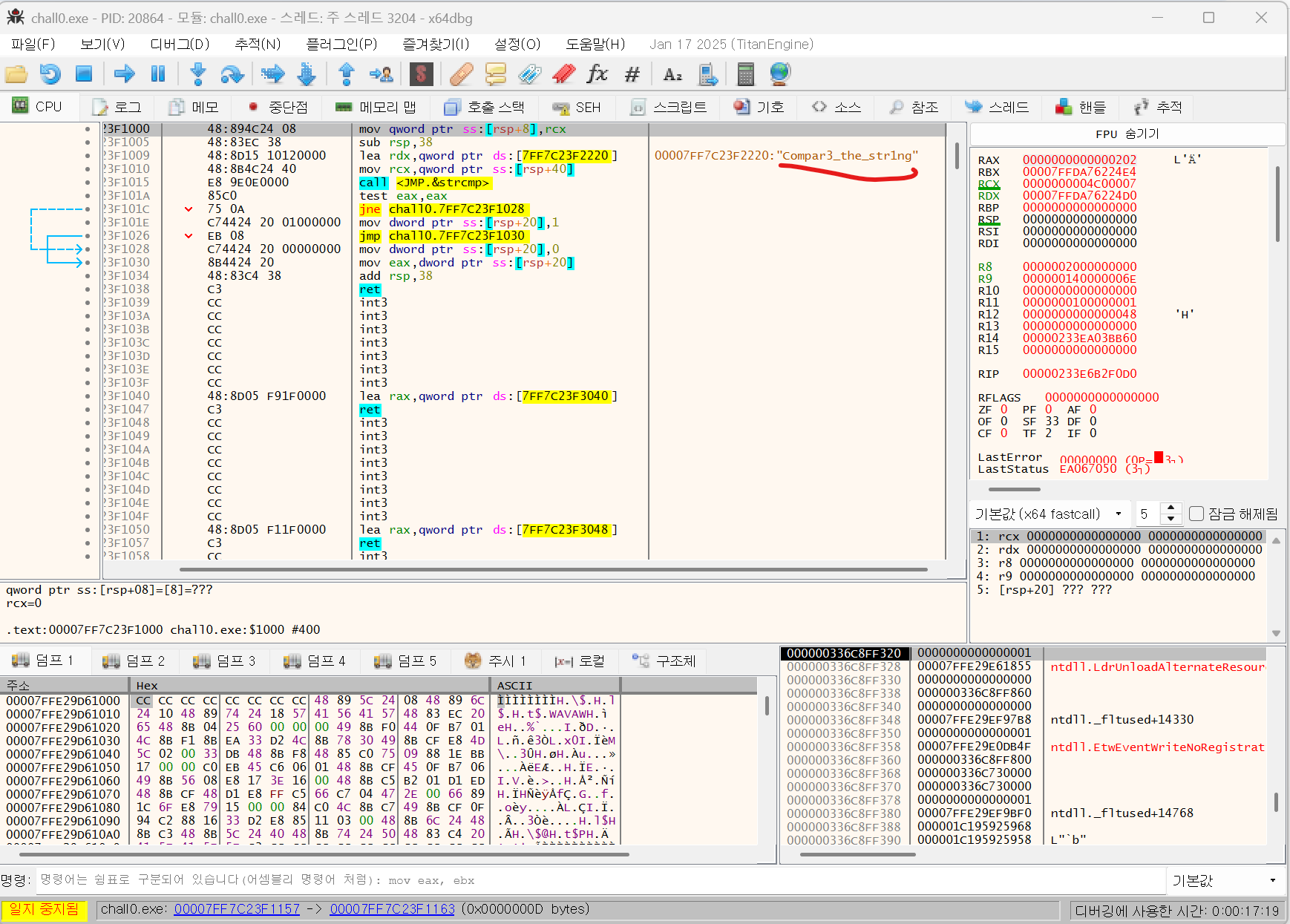

그리고 그 위에 chall0.7FF7C23F11F0 등 입력값을 받았을 때 correct 또는 wrong을 출력하는 것으로 보인다. 둘다 이동해보니 빨간색 밑줄표시한 부분에 아래 이미지와 같이 flag 값으로 추정되는 값이 보인다.

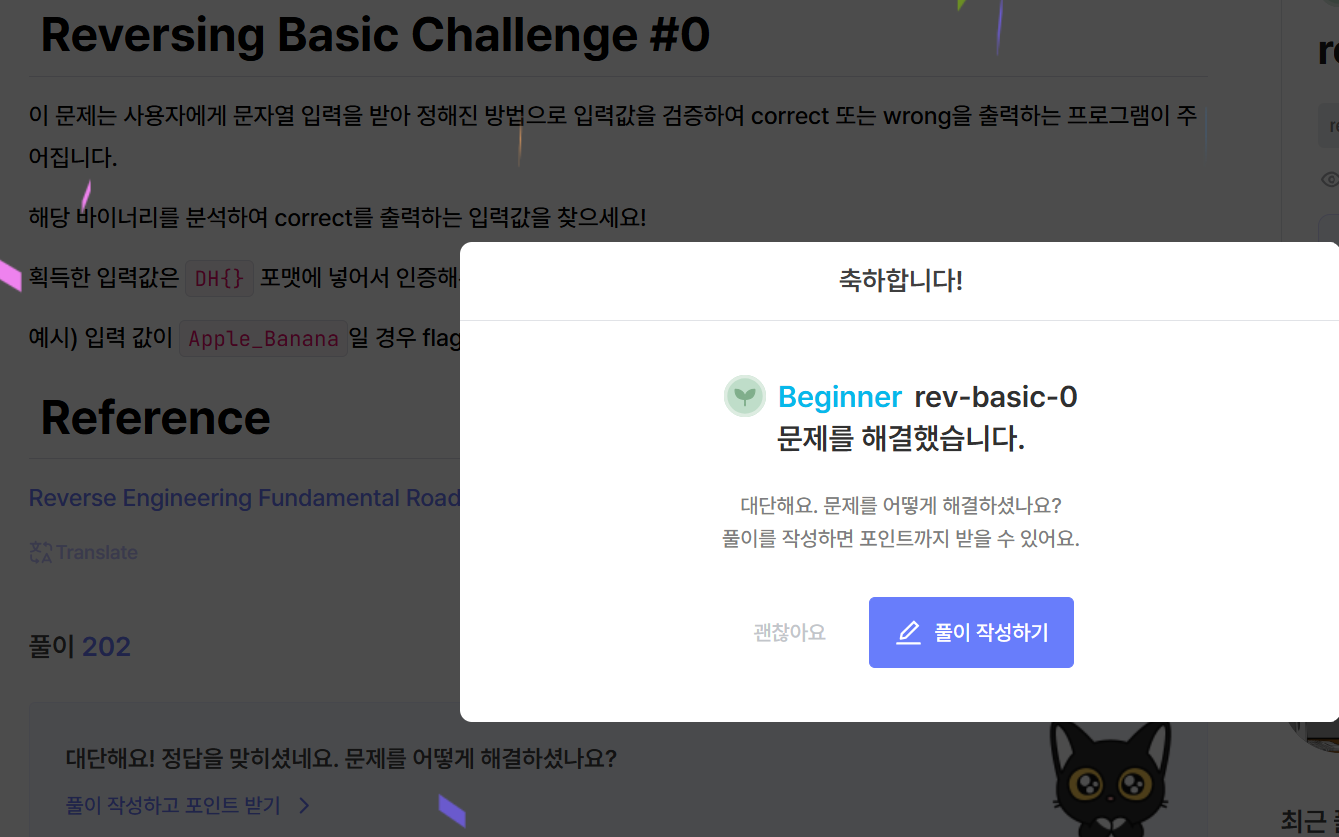

이 값을 입력해보니, 성공으로 보여진다.

IDA를 사용해보려고했는데 다운로드가 너무 오래걸려서 x64dbg 를 이용해서 빠르게 확인해보았다.

반응형